Viele Unternehmer kennen das Problem: Immer wieder bekommen Sie Erpresser- oder Phishing Mails. Aber wie können Sie Ihr Unternehmen davor bewahren und wie reagieren Sie am besten? In diesem Beitrag zeige ich Ihnen die 3 häufigsten Erpresser- bzw. Betrugs-E-Mail und wie Sie sich vor Phishing schützen.

Dieser Beitrag wurde am 21. November 2022 aktualisiert.

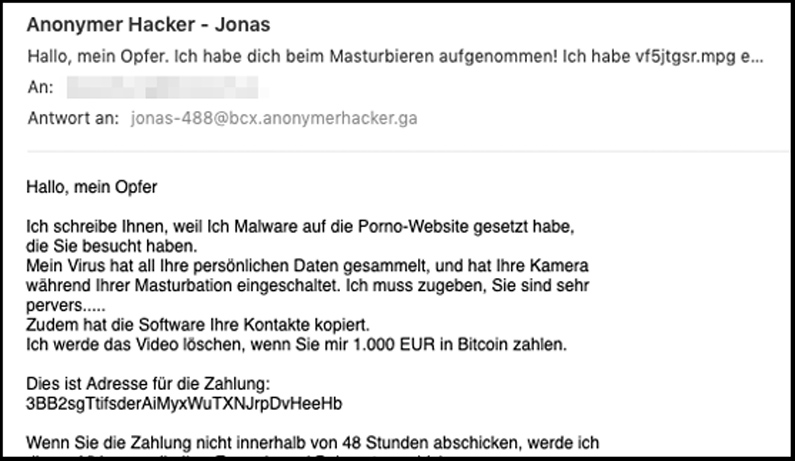

Mailangriff-Varainte #1: Erpresser E-Mails von Pornoseiten

Haben Sie oder Ihre Mitarbeiter so ein E-Mail schon einmal bekommen?

Falls es Ihnen nun gleich heiß aufsteigt, hat das vielleicht einen Grund: Sie können nicht ausschließen, dass Sie oder einer Ihrer Mitarbeiter mit einem Firmenrechner kürzlich auf einer Seite für Erwachsene waren.

Stellen Sie sich vor, wie schnell Ihr Ruf, oder der Ihrer ganzen Firma, ruiniert wäre, wenn jemand dieses ein Video tatsächlich verschickt.

Was würden Ihre Geschäftspartner sagen? Wie würden die Kollegen reagieren?

Wir haben uns diese Art von Erpressermails genauer angeschaut.

Die Hacker spielen mit Ihrer Angst

Die Absender spielen mit Ihrer Angst. Das funktioniert, weil sie wissen, dass fast jeder Mensch in seinem Leben schon einmal auf einer „Erwachsenen-Seite“ war.

Aktuell werden sogar 30% unserer Kunden von diesen E-Mails bedroht. Selbst in unseren firmeneigenen Mail-Posteingängen sind sie schon gelandet.

Die Geschichten sind immer ähnlich, die Aufforderungen meist dieselben: Überweisen Sie einen Geldbetrag per Western Union oder Bitcoin, sonst wird ein Video veröffentlicht, auf dem Sie masturbieren.

Was für Sie jetzt wichtig ist: Denken Sie logisch und tun Sie nichts!

Der Erpresser hätte doch zumindest einen Screenshot von der Aufnahme mitgeschickt, wenn es tatsächlich einen geben würde. Selbst die genauen Beschreibungen, wie er dazu gekommen ist, sollten Sie nicht verunsichern. Dieses Video gibt es nicht!

Sollte Sie dennoch in die Falle tappen und das geforderte Geld überweisen, kann auch der beste IT-Profi nichts mehr tun. Ihr Geld ist weg.

Was Sie selbst tun können:

- Sofort (ohne öffnen) löschen!

- Nie einen Link öffnen!

- Keine Anhänge öffnen!

Wie können Sie sich vor dieser Art des Phishing schützen?

Diese technischen Hausaufgaben sollten Sie und Ihre Mitarbeiter machen:

- Setzten Sie Passwortmanager, Backup, Firewall und Antivirus ein.

- Führen Sie regelmäßige Updates durch.

- Organisieren Sie regelmäßige Schulungen für alle Mitarbeiter.

- Ernennen Sie einen Verantwortlichen im Betrieb, der die Kollegen über aktuelle Bedrohungen informiert – z.B. über die Seite https://www.watchlist-internet.at/

Kurz gesagt: Halten Sie Ihre Software aktuell und schulen Sie Ihre Mitarbeiter. Sensibilisieren Sie sie darauf, dass sie nicht jeder Anweisung folgen dürfen, die in einem E-Mail daherkommt.

Hierzu haben wir für Sie vor einiger Zeit schon einen Blogartikel verfasst, der erklärt [Wie Sie betrügerische Mails erkennen und sich davor schützen.]

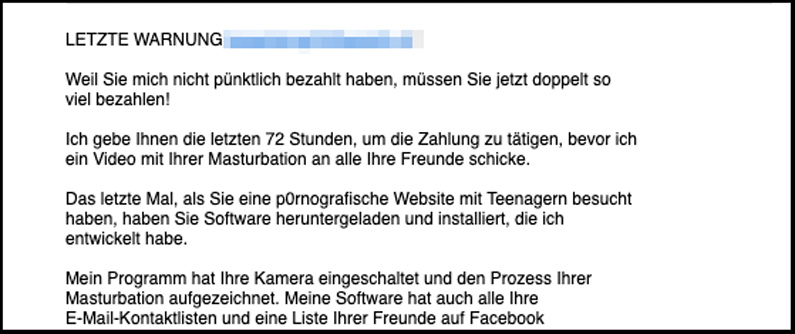

Achtung: Die Hacker geben nicht nach und erhöhen den Druck

Typisch für diese Mailattacke ist, dass dich Hacker nach ein paar Tagen oder Wochen noch ein Mail folgender Art schicken:

Aber wie sollen Sie da nicht unsicher werden, wenn nicht einmal Ihr Spamfilter das Mail als Bedrohung erkennt?

Hierzu gibt es eine einfache Antwort:

„Einfach“ ist hier sogar das richtige Schlagwort. Die Genialität dieser Mails liegt in Ihrer Einfachheit: Sie bestehen nur aus Text (keine Anhänge, keine Links usw.) und werden daher vom Antivieren-Programm nicht als Bedrohung wahrgenommen.

Verlassen Sie sich also nicht blind auf die Technik. Denken Sie selbst mit oder fragen Sie im Zweifelsfall einen Profi – bevor Sie etwas machen.

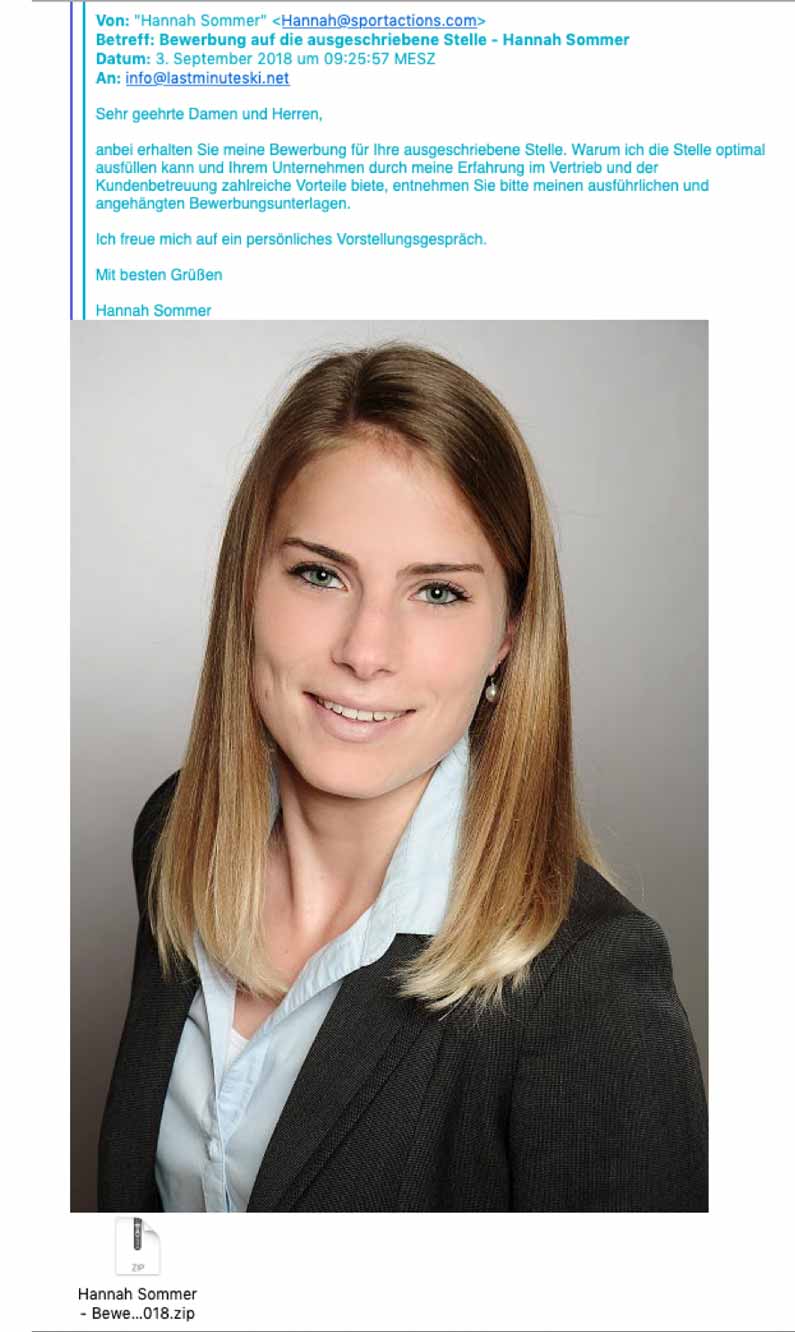

Mailangriff-Variante #2: Bewerbungsschreiben

Sind Sie gerade auf der Suche nach neuen Mitarbeitern?

Achtung, nicht jede Bewerbung, die echt aussieht, ist eine. Manche sind ein Hacking-Angriff auf Ihre Firma.

Was sagen Sie zu dieser Bewerbung?

Stellen Sie sich vor, Sie bekommen so ein Mail auf Ihre Stellenausschreibung. Neben dem netten Foto und dem einwandfreien Anschreiben finden Sie im Anhang eine .zip-Datei. Darin sollten sich die restlichen Bewerbungsunterlagen befinden. Sie öffnen die .zip-Datei und laden die darin befindlichen Dokumente herunter…

Wissen Sie, dass soeben ein „Trojanisches Pferd“ (kurz: Trojaner) Ihr Firmennetzwerk durch die Vordertür betreten hat?

Im Gepäck hat der Trojaner einen Virus.

Bahnhof: Was ist ein Trojaner?

Der Trojaner ist ein Computerprogramm, das sich als nützliches Programm getarnt hat, damit Sie oder Ihre Mitarbeiter es anklicken. Er ist eine gefährliche Software (auch Malware oder Schadprogramm genannt), die heimlich weitere Schadprogramme auf Ihrem Computer installieren kann. Diese läuft nun eigenständig auf Ihrem PC.

Ist die Malware erst einmal aktiviert, – das passiert durch das Anklicken des Anhangs – kann es großen Schaden in Ihrem Firmennetzwerk anrichten.

Welche Gefahren für Sie und Ihre Mitarbeiter von diesen E-Mails ausgehen und wie Sie sich und Ihre Mitarbeiter vor diesen Angriffen schützen können, haben wir in diesem Artikel für Sie zusammengefasst.

Was die Hacker in Ihrem Firmen-System anrichten

Die Schadprogramme, die von den Trojanern eingeschleust werden, haben es immer auf Dateien und Dokumente abgesehen, deren Verlust bei Ihnen und Ihrem Unternehmen einen tiefgreifenden Schaden anrichten.

Was wäre zum Beispiel, wenn Ihnen der Zugriff auf Ihre Kundenverträge gesperrt werden würde? Oder der Zugriff auf Ihre Projektordner? Oder, oder, oder…

Sind die Dateien und Dokumente erst einmal gesperrt, wird sich bald darauf der Hacker bei Ihnen mit seinen Forderungen melden. Meist geht es dabei um Geld.

Wie viel wäre es Ihnen wert, einfach weiterarbeiten zu können? Vermutlich viel. Der Schaden an der verlorenen Arbeit wäre enorm. Das wissen die Hacker.

Auch „unwichtige Daten“ können viel Wert sein

Der eine oder andere Unternehmer wird sich jetzt denken: Was soll’s? Die können ruhig meine Daten haben.

Sie dürfen aber nicht vergessen, dass Daten, die bei einem Hackangriff verloren gehen, dann bei bestimmten Einreichungen und Prüfungen auch fehlen könnten.

Es geht um Datensicherung in den Bereichen:

- Aufbewahrungspflichtiger Dokumente

- Finanzdaten

- Dokumente zur Geschäftsanbahnung

Wenn solche Daten bei einem Hackangriff verschlüsselt werden und nicht mehr greifbar sind, werden Sie als Firmenchef zur Verantwortung gezogen. Dem Finanzamt ist beispielsweise bei einer Prüfung gleich, warum die geforderten Daten und Dokumente nicht geliefert werden können. Sie haben die Daten nicht ausreichend geschützt.

So können Sie Ihr Firmennetzwerk vor dieser Art des Phishing schützen

Diese gefälschten Bewerber-E-Mails sind nicht auf den ersten Blick als Bedrohung zu erkennen. Einziges Indiz für den Betrug ist die ausführbare Datei im Anhang. Ausführbare Dateien können Sie und Ihre Mitarbeiter zum Beispiel erkennen an den Dateiendungen wie .exe, .zip, .bat, .com.

Aus unserer Sicht gibt es keine plausible Erklärung dafür, dass ein Bewerber seine Bewerbung nicht als PDF-Datei schicken könnte. Bewerbungen mit ausführbaren Dateien im Anhang sollten Sie lieber gleich (wenn geht ungeöffnet) löschen. Und noch wichtiger: Öffnen Sie niemals eine ausführbare Datei!

Was aber, wenn Sie den Absender kennen? Können Sie dann eine ausführbare Datei einfach so öffnen?

Selbst wenn Sie den Absender kennen, rufen Sie ihn an und fragen nach, ob er Ihnen wirklich gerade so eine Datei geschickt hat. Sensibilisieren Sie auch Ihre Mitarbeiter auf den Umgang mit solchen Anhängen.

Aber was tun, wenn Sie oder Ihre Mitarbeiter versehentlich doch geklickt haben?

Falls Sie versehentlich die ausführbare Datei im Anhang dieser E-Mail heruntergeladen haben, können sich die Schadprogramme ungehindert in Ihrem Firmennetzwerk breit machen.

Sie brauchen jetzt schnell Unterstützung vom Profi. Der wird versuchen, den Schaden an Ihrem Netzwerk zu begrenzen. Das geht aber nur, wenn Sie vorher schon an ein vernünftiges Backup-System gedacht haben. Ihr IT-Spezialist kann dann Ihr Firmensystem schnell wiederherstellen.

Das können Sie selbst tun, um Ihr Firmennetzwerk zu schützen

Hilfe vom Profi ist in manchen Situationen unbedingt notwendig. Es gibt aber auch Dinge, die Sie als Inhaber oder HR-Leiter selbst in die Hand nehmen können:

- Schulen Sie Ihre Mitarbeiter

- Installieren Sie rechtzeitig ein passendes IT-Sicherheitssystem

- Halten Sie Ihr IT-Sicherheitssystem auf dem aktuellsten Stand

- Setzen Sie einen Passwortmanager ein

- Löschen Sie Mails mit unsicheren Anhängen und/oder fremden Absendern

Mailangriff-Variante #3: Links von Paketdienstleistern

Haben Sie es schon gehört? DHL stellt seit neuem nicht nur mehr Pakete, sondern auch Computerviren zu.

Im Ernst: Hacker verschicken derzeit vermehrt elektronische Nachrichten von gefälschten DHL-Mailadressen, um in Ihr Firmennetzwerk einzudringen. Im Anhang oder hinter einem Link versteckt, befinden sich so genannte Kryptotrojaner – auch bekannt als Erpressungstrojaner.

Ein Kryptotrojaner ist eine Schadsoftware, die sofort nach der Aktivierung versucht, heimlich einen Virus in Ihrem Firmennetzwerk zu verbreiten. Hat sie das erst einmal geschafft, verschlüsselt der Virus erst einfache Dokumente und Programme. In der letzten Stufe sperrt das schädliche Programm Ihr gesamtes System.

Wie viel wären Sie bereit zu zahlen, um wieder Zugang zu Ihrem System zu bekommen?

Das ist nämlich, was die Hacker hinter dem Kryptotrojaner wollen: Ihr Geld.

Zur Vorsorge: Öffnen Sie niemals ein Dokument oder einen Link aus diesem Mail!

Falls es Ihnen doch passieren sollte, müssen Sie schnell handeln:

- Ziehen Sie sofort den Netzwerkstecker:

Das heißt, trennen Sie auf der Stelle Ihren PC vom Netzwerkanschluss. Sie müssen die Netzwerkverbindung wirklich manuell trennen, das heißt buchstäblich den Stecker ziehen. - Deaktivieren Sie sofort die WLAN-Verbindung:

Das bedeutet, Sie müssen in Ihren Systemeinstellungen zusätzlich die Netzwerkverbindung deaktivieren.

Diese beiden Schritte sollten Sie übrigens auch tun, wenn Sie sich unsicher sind, ob Sie nun einer schädlichen Software die Tür aufgemacht haben oder nicht.

Passen Sie lieber einmal mehr auf. So verlieren Sie nur ein bisschen Zeit und nicht gleich den Zugang zu Ihrem Firmennetzwerk.

Wie Sie diese Fälschung erkennen und sich vor diesem Phishing schützen

Wenn Sie folgende Punkte beachten, werden Sie erst gar nicht in Versuchung kommen, auf einen Link oder einen Anhang in diesen E-Mails zu klicken:

- Die Mailadresse:

Hier wird nicht einmal eine gehackte Mailadresse von DHL verwendet, sondern eine gefälschte. Das können Sie auf der Website prüfen, indem Sie mit einer echten Mailadresse vergleichen (Aufbau, Endungen usw.). - Die Sendungsnummer:

Sie können sich die Sendungsnummer aufschreiben und auf der DHL-Webseite im Bereich Sendungsverfolgung eintippen. Aber bitte selbst eintippen (nicht Copy-and-paste), damit Sie nicht einen gefährlichen Code irrtümlich verbreiten. - Die Logik:

Seien Sie misstrauisch, wenn Sie gerade kein Paket erwarten. Warum sollte Ihnen DHL dann eine Sendungsinfo schicken? Auch wird DHL Sie nie auffordern irgendwelche ausführbaren Dateien herunterzuladen oder einem Link zu folgen, damit Sie zu Ihrem Paket kommen. - Die EDV-Betreuung:

Wenn Sie von einem professionellen IT-Service betreut werden, können Sie normalerweise solche Mails weiterleiten und fragen, ob diese „sauber“ sind. Kurze Anfragen dieser Art sind meist kostenlos. - Die Mitarbeiter:

Trainieren Sie Ihren Mitarbeitern eine gewisse Grundskepsis an. Sie sollten sich trauen auf ein schlechtes Bauchgefühl zu vertrauen. - Der Virenschutz:

Ein guter Virenschutz kann solch ein Mail als Bedrohung erkennen, wenn Sie ihn immer auf dem allerletzten Stand halten. Er bietet keine Garantie, aber einen verbesserten Schutz.

Woher wissen Sie, dass Sie einen heimlichen Besucher in Ihrem Firmennetzwerk haben?

Schädliche Software kann sich auch ohne Ihr Wissen auf Ihrem Computer und in Ihrem Netzwerk breit machen. Vielleicht haben Sie oder Ihre Mitarbeiter nur einmal falsch geklickt, oder ein falsches Dokument geöffnet. Sie ahnen vermutlich nicht, wie schnell und einfach Sie sich einen Computervirus einfangen können.

Diese schädliche Software kann sich lange Zeit unbemerkt auf Ihrem Computer und in Ihrem Netzwerk bewegen. Heimlich kann sie so alles für die Erfüllung ihrer Ziele – die Systemsperrung – vorbereiten.

Handeln Sie sofort, falls Sie eine der folgenden Fehlfunktionen auf Ihrem PC bemerken:

- Der PC wird grundlost langsamer.

- Das Bild friert immer wieder ein.

- Der Zugriff auf einzelne Dateien ist nicht mehr möglich.

- Der PC startet sich von selbst neu.

5 einfache Schritte zu mehr Mailsicherheit

- Öffnen Sie keine ausführbaren Dateien! Wie Sie diese erkennen, haben wir in einem anderen Blogbeitrag noch genauer erklärt: So nutzen Hacker Ihre Stellenausschreibung aus – Achtung: Neue Serie von Mailangriffen auf Firmen (Teil 2/3)

- Deaktivieren Sie die Ausführung von Makros in Ihren Office-Programmen.

- Öffnen Sie nur Dateien und Dokumente, deren Absender Sie 100%ig kennen. UND von dem Sie auch Dateien und Dokumente erwarten.

- Achten Sie auf die E-Mail-Adresse. Stimmt der Name? Kann die Mailadresse so richtig sein?

- Denken Sie logisch! Fragen Sie sich selbst, ob der Kontext stimmen kann.

Falls Sie sich trotzdem unsicher sein sollten, oder zum Thema Gefährliche Mailangriffe noch etwas hinzufügen möchten, kontaktieren Sie uns gerne für ein IT-Service in Wien.

Rufen Sie dafür einfach unter + 43 1 361 95 00 an oder schreiben Sie uns eine E-Mail an richard.schranz@rysit.at.

Wir haben uns auf EDV-Betreuung für Unternehmen spezialisiert und helfen auch Ihnen gerne weiter.

Fotos: © pathdoc – stock.adobe.com, Screenshots aus Firmenmailprogramm (Stand: 22.11.2022)

Mein Name ist Richard Schranz. Ich bin Inhaber bei RYSIT und schreibe hier, um Unternehmen mit Ihren IT-Problemen zu helfen. Sie haben eine Frage? Kontaktieren Sie uns unverbindlich!

Mein Name ist Richard Schranz. Ich bin Inhaber bei RYSIT und schreibe hier, um Unternehmen mit Ihren IT-Problemen zu helfen. Sie haben eine Frage? Kontaktieren Sie uns unverbindlich!